本ブログは、Publishing CBL-Mariner CVEs on the Security Update Guide CVRF API の抄訳版です。最新の情報は原文を参照してください。

マイクロソフトは、2023 年 1 月 11 日 (米国時間) 以降、セキュリティ更新プログラム ガイド (SUG) Common Vulnerability Reporting Framework (CVRF) API で CBL-Mariner に関する CVE を公開します。CBL-Mariner は、Azure のクラウドおよび Edge 製品とサービスを強化するためにマイクロソフトが構築した Linux ディストリビューションであり、現在は AKS コンテナー ホスト としてプレビュー段階にあります。 CBL-Mariner の上流オープンソースプロジェクトで対処した脆弱性に関する CVE を共有することで、セキュリティチームが最新の情報を見つけ、クラウドや Edge のシナリオで迅速かつ一貫したシステムの評価およびパッチを適用できるようになります。

CVRF API に CBL-Mariner CVE を追加したことで、ひと月に公開される CVE のボリュームが大幅に増加します。API を介して CVE 情報を取り込むお客様で、CBL-Mariner 関連の情報を受け取りたくない場合は、CBL-Mariner 関連の CVE 情報を除外する自動化を作成することをお勧めします。Mariner CVE は、「Managed by Mariner」というタグが CVE に含まれているかどうかで識別できます。

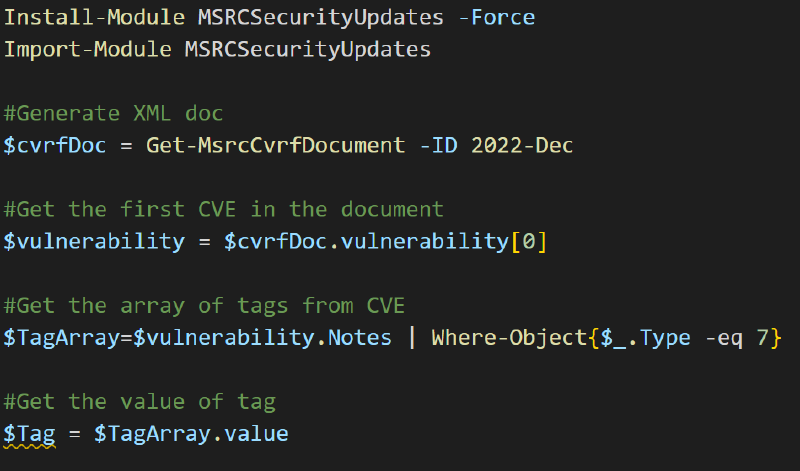

CVRF API でデータを操作するのに役立つ PowerShell のサンプルスクリプトについては、GitHub ページ をご参照ください。例えば、以下のサンプルスクリプトは GitHub ページ に記載していませんが、月次リリースの最初の CVE (unspecified) のタグを見つけることができます。

CBL-Mariner は多くの上流オープンソースプロジェクトから構築しているため、CBL-Mariner CVE の大部分は、CVE Numbering Authority (CNA) としても知られる他の組織によって作成および公開されています。CVRF API には、Type = 8 で参照される CVE レコードの一部として所有している CNA が含まれます。セキュリティ研究者は、それぞれの上流オープンソースプロジェクトと直接協力して、問題や調査結果を報告することをお勧めします。

SUG で利用可能な機能とデータを改善し、私たちはお客様に可能な限り最高の体験を提供することに引き続き注力しています。追加の改善に関する質問や提案がある場合は、MSRC サポート フォームまでお気軽にお問い合わせください。

Lisa Olson and Japhet Debrah

Microsoft Security Response Center