本記事は、Microsoft Secure のブログ “Behavior monitoring combined with machine learning spoils a massive Dofoil coin mining campaign” (2018 年 3 月 7 日 米国時間公開) を翻訳したものです。

更新情報 : この攻撃についてさらに分析した結果、ピアツーピア (P2P) アプリケーションの更新が汚染されていたことがわかりました。詳細については、汚染されたピアツーピアのアプリにより Doflil コイン マイニングの拡散が開始 (英語情報) をご覧ください。企業ネットワークで Dofoil を検出および対応するには、Windows Defender ATP で Dofoil を追い詰めるをご覧ください。

3 月 6 日の正午 (太平洋標準時) ごろ、Windows Defender ウイルス対策によって、高度なクロスプロセス インジェクション、永続化メカニズム、回避などの巧妙な手法を駆使した 8 万件以上のトロイの木馬のインスタンスがブロックされました。このトロイの木馬は、コイン マイニング (仮想通貨採掘) (英語情報) ペイロードが仕組まれた「Dofoil (別名 Smoke Loader)」の新亜種で、挙動ベースのシグナルとクラウドを使用した機械学習モデルによってこの新しい感染の試みが検出されました。最初の検出から 12 時間で 40 万件以上のインスタンスが発生しており、世界中の遭遇のうち 73% はロシア、18% はトルコ、4% はウクライナで検出されています。

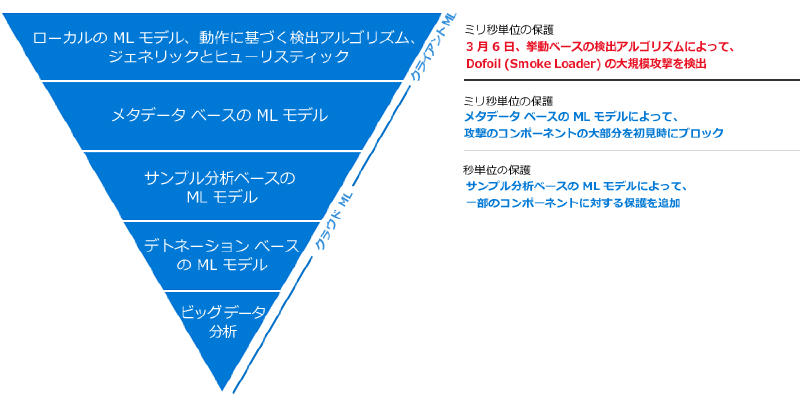

Windows Defender AV はまず、挙動監視機能で攻撃の異常な永続化メカニズムにフラグを付け、挙動ベースのシグナルを即座にマイクロソフトのクラウド保護サービスに送信しました。

- クラウド上の複数のメタデータベースの機械学習モデルは、シグナルを受信した数ミリ秒以内に、この初見の脅威のブロックを開始しました。

- 数秒後には、サンプル ベースおよびデトネーション ベースの機械学習モデルでも、このシグナルの悪意性を分類し、数分後には、デトネーションベースのモデルで追加の確認が加えられました。

- 数分以内に、異常検出アラートを通じて、新手のマルウェアの感染拡大の可能性をマイクロソフトに通知しました。

- マイクロソフトの対応チームで分析を行い、この新しい脅威の分類名を適切なマルウェア ファミリに更新しました。これにより、初期の攻撃をブロックした際に Fuery、Fuerboos、Cloxer、Azden といった機械学習名で表示されていた情報は、Dofoil または Coinminer という正式なファミリ名で表示されるようになりました。

Windows Defender AV または Microsoft Security Essentials を実行している Windows 10、Windows 8.1、Windows 7 ユーザーはいずれも、この最新のマルウェアから保護されています。

図 1. Windows Defender AV の多層化された機械学習による防御

Windows Defender AV の人工知能と挙動ベースの検出は、マイクロソフトの防御システムの中核を成すテクノロジです。今回の攻撃に対する AI ベースの先制的な保護は、機械学習の多層防御が先月 Emotet の拡散を阻止したしくみと同様のものです。

コード インジェクションとコイン マイニング

Dofoil は、攻撃にコイン マイニングを組み込んだ最新のマルウェア ファミリです。ビットコインなどの仮想通貨の価値が上昇している今、攻撃にコイン マイニング コンポーネントを組み込もうとするマルウェア運用者が増えています。たとえば、エクスプロイト キットにランサムウェアの代わりにコイン マイニング マルウェアを組み込んだり、偽のテクニカル サポート サイトにコイン マイニング スクリプトを追加したり、バンキング型トロイの木馬ファミリにコイン マイニングの挙動を追加したりしています。

3 月 6 日に検出された Dofoil 攻撃の発端は、explorer.exe 上でプロセス ハロウイング (英語情報) を実行するトロイの木馬でした。プロセス ハロウイングとは、正規のプロセス (このケースでは C:\windows\syswow64\explorer.exe) の新しいインスタンスを作成し、正常なコードをマルウェアに置き換えるコード インジェクションの手法です。

その後、ハロウイングされた explorer.exe プロセスは、2 つ目の悪意のあるインスタンスを起動します。このインスタンスは、正規の Windows バイナリ wuauclt.exe を偽装したコイン マイニング マルウェアを投下して実行します。

正規の Windows バイナリ ファイル名を使用しているものの、実行元が適切な場所ではなく、コマンドラインも正規のバイナリと比べて変則的で、さらに、このバイナリからのネットワーク トラフィックも不審であることがわかります。

Dofoil はカスタマイズされたマイニング アプリケーションを使用しています。コードの内容から、このコイン マイニング マルウェアは、複数種類の仮想通貨を採掘する NiceHash をサポートしていることがわかります。分析したサンプルは、Electroneum コインを採掘するものでした。

永続化

コイン マイニング マルウェアでは、永続化が重要とされています。この種のマルウェアは、さまざまな手法で長期間検出を免れながら、盗んだコンピューター リソースを使用してコインを採掘します。

Dofoil の場合は、身を潜めるためにレジストリを書き換えます。ハロウイングされた explorer.exe プロセスが、AppData\Roaming フォルダーに元のマルウェアのコピーを作成し、ditereah.exe という名前に変更します。次に、レジストリ キーを作成するか、既存のレジストリ キーを変更して、新たに作成したマルウェアのコピーを指定します。分析したサンプルでは、このマルウェアによって OneDrive の Run キーが変更されていました。

コマンド アンド コントロール サーバーとの通信

Dofoil は、持続性のあるダウンローダー型のトロイの木馬ファミリであり、コマンド アンド コントロール (C&C) サーバーに接続して、マルウェアをダウンロード、インストールするためのコマンドをリッスンします。3 月 6 日の攻撃では、Dofoil の C&C 通信には Namecoin (英語情報) の分散型ネットワーク インフラストラクチャが使用されました。

ハロウイングされた explorer.exe プロセスは、Temp フォルダーに別のバイナリ D1C6.tmp.exe (SHA-256: 5f3efdc65551edb0122ab2c40738c48b677b1058f7dfcdb86b05af42a2d8299c) を書き込んで実行します。その後、D1C6.tmp.exe は lyk.exe という名前の自身のコピーを投下して実行します。lyk.exe が実行されると、Namecoin ネットワークの DNS プロキシ サーバーとして機能する IP アドレスに接続し、Namecoin インフラストラクチャ内の C&C サーバー vinik.bit への接続を試みます。C&C サーバーからの指示により、特定の IP アドレスへの接続または切断、特定の URL からのファイルのダウンロードとそのファイルの実行または終了、一定期間のスリープのいずれかをマルウェアが実行します。

Windows 10 の保護機能

仮想通貨の価値上昇に伴い、ネットワークに潜伏してコイン マイニングを実行するサイバー犯罪者グループの攻撃が増えています。

Windows Defender AV (英語情報) の多層構造のセキュリティ アプローチでは、挙動ベースの検出アルゴリズム、ジェネリック、ヒューリスティック、クライアントとクラウドの両方の機械学習モデルを使用して、新たな脅威やマルウェアの大量感染からリアルタイムで保護します。

上記の図のように、Windows Defender Advanced Threat Protection (Windows Defender ATP) は、インストール、コード インジェクション、永続化メカニズム、コイン マイニング アクティビティといった悪意のある挙動にフラグを付けます。セキュリティ運用チームは、Windows Defender ATP の豊富な検出ライブラリにより、ネットワーク内の異常なアクティビティを検出して対応することができます。Windows Defender ATP には、Windows Defender AV、Windows Defender Exploit Guard、Windows Defender Application Guard の保護機能も統合されており、シームレスなセキュリティ管理エクスペリエンスを提供します。

Windows Defender ATP により組織が高度な攻撃を検出、調査、対応する仕組みを検証するには、無償の試用版をお試しください。

Windows 10 S は、コイン マイニング マルウェアなどの脅威に対する保護機能を備えた、特別構成の Windows 10 です。実行可能なアプリが Microsoft ストアで提供されるものに限定されており、既定のブラウザーとして Microsoft Edge を使用するため、セキュリティはすべてマイクロソフトで検証済みです。

Windows Defender Researc